💥 Harvest : que contient vraiment la fuite ?

Quand la technologie fuit, c’est la confiance qui s’évapore.

Au programme du jour

L’édito

Le baromètre des taux

Les marchés

La revue de presse

Harvest : le point sur la situation

Bonjour,

Le patrimoine, dit-on souvent, c’est d’abord une histoire de chiffres. Mais à force de manipuler des courbes, des allocations et des rendements annualisés, on finirait presque par oublier que derrière chaque donnée se cache une personne. Et parfois, une confiance qu’il ne faut pas trahir.

Cette semaine encore, l’actualité nous le rappelle avec une délicatesse toute relative. Apple condamné pour avoir transformé la protection des données en avantage concurrentiel. Meta, pour avoir laissé les mots de passe de millions d’utilisateurs se promener en clair comme au marché. Et surtout Harvest, fournisseur bien connu des CGP, victime d’une cyberattaque dont les conséquences deviennent désormais visibles : publication sur le darkweb de fichiers internes, incluant des listes de clients, des transactions, et des échanges confidentiels. (Le dossier complet est à lire plus bas.)

Dans notre métier, les données ne sont pas qu’un support technique. Ce sont des actifs à part entière. Une allocation mal calculée peut se corriger ; une perte de données, beaucoup moins. Parce qu’ici, l’erreur ne se mesure pas en points de performance, mais en perte de confiance. Et celle-ci, aucun tableau de bord ne sait la compenser.

Automatiser, mutualiser, digitaliser : très bien. Mais notre responsabilité, elle, reste artisanale. Car si la donnée est devenue un or noir, alors notre rôle est d’en rester les raffineurs — et non les pipelines fuyards. Nos clients ne nous confient pas que leur argent : ils nous confient leur histoire. À nous d’en être dignes.

Bonne semaine à tous !

Les premiers frémissements d’une remontée des taux immobiliers se dessinent en ce mois d’avril 2025. Après plusieurs mois de stabilité ou de légères baisses, plusieurs courtiers signalent des hausses de quelques points de base sur les emprunts à 15, 20 ou 25 ans. Si les écarts sont encore minimes – de l’ordre de 0,05 à 0,07 point selon les grilles –, ils marquent un retournement de tendance après un cycle de détente engagé fin 2023. En toile de fond, les taux des obligations souveraines se stabilisent, mais les incertitudes macroéconomiques demeurent, notamment autour de la trajectoire budgétaire française et de la persistance d’un risque inflationniste résiduel.

Cette hausse, bien que contenue, pourrait avoir un double effet : ralentir temporairement l’amélioration des conditions d’emprunt, mais aussi inciter certains emprunteurs à accélérer leur projet de financement avant une éventuelle poursuite de la remontée. Pour les professionnels, la vigilance est de mise : si les banques redeviennent plus sélectives et que les conditions se resserrent, l'accompagnement des clients dans le calibrage des plans de financement redevient un levier différenciant. Dans un marché immobilier encore sous tension, toute anticipation stratégique peut faire la différence.

Amériques

EMEA / Afrique

Asie Pacifique

A la une

🇫🇷 Emploi – L'emploi salarié privé en France a diminué de 0,2 % au quatrième trimestre 2024, soit une perte de 50 100 postes, revenant ainsi à son niveau de fin 2023.

🇫🇷 Collectivités – Matignon convoque une conférence des finances publiques pour cadrer les efforts budgétaires des élus locaux avant la loi de finances.

🇫🇷 Santé – La Cour des comptes pointe le faible recours à la téléconsultation hors des grandes villes, relevant qu'elle ne touche que marginalement les déserts médicaux.

🇫🇷 Déficit – Le gouvernement estime à 40G€ l’effort nécessaire pour ramener le déficit public à 4,6 % du PIB en 2026.

🇫🇷 Fiscalité – En 2024, 45 % des foyers fiscaux ont payé l’impôt sur le revenu, pour un total de 83 Md€, en légère hausse par rapport à 2022.

Economie

🇫🇷 Productivité – La France affiche un retard persistant de 5,9 % en productivité horaire par rapport à son niveau pré-Covid, selon le CNP.

🇫🇷 Défaillances – 17 845 procédures collectives ont été ouvertes au T1 2025, en hausse de 4,4 % sur un an, selon Altares.

🇪🇺 Politique monétaire – La BCE devrait opter pour une approche graduelle, en ajustant ses décisions réunion par réunion selon l'évolution des données macroéconomiques.

🇺🇸 Monnaie – Le dollar recule fortement, victime des inquiétudes des investisseurs étrangers qui réduisent leur exposition aux actifs US.

🇺🇸 Consommation – Le moral des ménages américains chute depuis décembre, alors que les défauts de paiement sur cartes de crédit dépassent les niveaux pré-Covid.

🇨🇳 Commerce – Pékin relève ses surtaxes sur les importations américaines à 125 % à partir du 12 avril, en réponse aux nouvelles mesures de Washington.

🇨🇳 Croissance – UBS abaisse sa prévision de croissance pour la Chine à 3,4 % en 2025, la plus pessimiste parmi les grandes banques.

Immobilier

🇺🇸 Commercial – Woodcrest Capital rachète un complexe de bureaux à Lincolnshire (Chicago) pour seulement 7$/ft², une décote record de 95% par rapport à la dernière vente de 2012 (148 M$).

🇫🇷 Gouvernance – Révoqué, Éric Donnet quitte la direction de Daniel Féau, qui reste dirigé par Charles-Marie Jottras et son comité.

🇫🇷 Financement – La Banque des Territoires renouvelle sa confiance à TH en participant à sa levée de fonds de 5,4 M€.

Fonds & placements

🇫🇷 Gestion privée – Dès janvier 2027, les mandataires ne pourront plus percevoir de commissions de mouvement sur les nouveaux mandats, mesure étendue à l'ensemble des contrats existants en 2028, selon une décision de l’AMF.

🇫🇷 Private Equity – Le fonds Apeo (Apax by Seven2), destiné aux particuliers via l’assurance-vie et le Pereco, dépasse 450M€.

🇫🇷 Épargne – Le taux du Livret A restera fixé à 3,5 % jusqu'au 1er février 2026, conformément à la recommandation de la Banque de France malgré la remontée de l'inflation.

🇫🇷 ETF – Amundi lance un ETF répliquant l’indice S&P 500 Equal Weight, avec des frais parmi les plus bas d’Europe (0,12 %).

🇳🇱 SCPI – Sofidy investit plus de 20 M€ aux Pays-Bas pour le compte de la SCPI Sofidynamic, via un retail park de 28 000 m² à Zutphen.

🇫🇷 Crypto – 10 % des Français détiennent au moins une cryptomonnaie en 2025, contre 12 % en 2024, selon Adan et Deloitte.

🇪🇺 Obligations – Les ETF obligataires ont levé 14,6G€ au T1, avec une préférence marquée pour la dette souveraine européenne à court terme.

Gérants

🇫🇷 ISR – L'AMF met en consultation de nouvelles règles plus strictes pour l'obtention du label ISR, avec des exigences renforcées en matière de transparence et d'impact réel sur la transition écologique.

🇫🇷 ISR – Critiquée par l’ONG Reclaim Finance pour son manque de transparence, la Caisse des dépôts assume son choix de ne pas divulguer ses participations financières au nom de l’efficacité de son dialogue actionnarial.

🇫🇷 ISR – Les fonds article 8 progressent de 15,9 % en 2024, contre +7,4 % pour les fonds article 9.

🇫🇷 Crypto – Binance lance en France Binance Wealth, une offre dédiée aux gestionnaires de patrimoine, avec outils de suivi et recommandations intégrés.

🇺🇸 Résultats – BlackRock affiche un bénéfice net en recul de 4% au premier trimestre à 1,51G$, malgré un chiffre d'affaires en hausse de 12% à 5,28G$.

🇫🇷 Résultats – Apicil atteint ses objectifs 2024 avec un chiffre d’affaires de 3,9G€, en hausse sur tous les segments, et un résultat combiné de 58,4M€.

🇫🇷 M&A – BNP Paribas réaffirme l’intérêt stratégique du rachat d’Axa IM, qui doit permettre au groupe d’atteindre 1 500 Md€ d'actifs sous gestion dès juillet 2025.

🇫🇷 M&A – Accord signé entre Atland et Keys & Co pour la vente de Keys REIM, spécialiste des fonds immobiliers alternatifs totalisant près de 900 M€ d'actifs sous gestion.

Marchés

🇪🇺 Crypto – Seulement 32% des levées de fonds des start-up crypto européennes provenaient d'investisseurs européens en 2024, selon l'Adan, soulevant des inquiétudes sur une possible expatriation vers les États-Unis.

🇺🇸 Obligations – Les rendements des Treasuries atteignent des sommets, sans preuve d’un désengagement chinois, mais possiblement alimentés par un rapatriement européen.

Assurance

🇫🇷 Assurtech – Avec 609 710 contrats en portefeuille (+48 %), Acheel dépasse les 200M€ de primes souscrites et multiplie par trois son résultat net annuel à 3M€.

🇫🇷 Assurtech – Mila boucle un tour de table de 12M€, mené par Elevation Capital Partners, pour soutenir son expansion au-delà de l'immobilier.

🇫🇷 Justice – L'audience destinée à examiner les demandes d'indemnisation des victimes d'Indexia (ex-Sfam) est reportée au 9 avril 2026, dans l'attente d'une décision pénale définitive en appel.

🇫🇷 Collectivités – L’État, les assureurs et les élus ont signé une charte pour améliorer l’assurabilité des collectivités, notamment face au risque émeutes.

🇫🇷 Solvabilité – Le ratio de solvabilité de MMA IARD chute de 25 points à 150%, alors que les fonds propres reculent à 4,26G€.

Note : cette publication a pour but de donner un éclairage sur l’affaire Harvest. Elle a été faite avec le même sérieux journalistique que les publications de ZeroBullshit. Pour les besoins de cette enquête, les fichiers du piratage ont été consultés, sans pour autant avoir eu besoin de les stocker. Les extraits publiés plus bas n’ont nullement pour but de révéler les informations qui y sont contenues ou de mettre à mal les données de Harvest, de ses clients ou des clients finaux, mais de montrer la gravité et la sensibilité des données, afin de montrer qu’Harvest a largement sous-estimé les conséquences dans ses différentes communication.

Harvest a déjà envoyé plusieurs mises en demeure suite aux révélations de ses informations contre plusieurs personnes, et menace aujourd’hui plusieurs lanceurs d’alerte de poursuites judiciaires.

Le 9 janvier dernier, Sonia Fendler suivait le bal des vœux en adressant à ses clients un e-mail, dont le premier paragraphe s’appelle « La sécurité au cœur de nos priorités ».

« Nous mettons un accent particulier sur la sécurisation de nos outils afin de vous protéger efficacement contre les incidents de sécurité »

Disait la nouvelle DGA. Dans la version initiale, les termes « incidents de sécurité » étaient « cyberattaques et intrusions ». How ironic.

Tout juste un mois plus tard, le 27 février au matin, la DRH envoie à tous les salariés du groupe un e-mail parlant d’un incident de sécurité, et demande à tout le monde d’être très vigilant, et de ne cliquer sur aucun lien. Dans la foulée les clients sont avertis. Mais pendant plus d’un mois, la situation est largement minimisée auprès des clients, tandis qu’en interne plusieurs procédures d’urgence sont activées, afin que l’activité puisse poursuivre d’un côté, et que l’incident soit contenu de l’autre.

27 février, 10H32 : « nos solutions sont actuellement indisponibles » suite à un « incident »

27 février, 17H29 : il est désormais question d'« incident de sécurité » qui « ne permet [pas] de conclure que des données […] ont été impactées »

4 mars : « la cyberattaque n'a pas affecté les données de vos clients »

6 mars : « les données n'ont pas été affectées par l'incident »

12 mars : « aucune extraction, fuite ou lecture de données de vos clients »

17 mars : « la sécurité des données de vos clients […] a été préservée de toute extraction, fuite ou même lecture »

19 mars : en réponse à un CGP « nos analyses sur l'application Big où sont hébergées les données de vos clients n'ont mis en évidence aucune extraction ni fuite de données », mais il est désormais question d'O2S où « certains de[s] données pourraient avoir été affectées par la compromission »

27 mars : « la sécurité des données [des] clients contenus dans les logiciels Harvest a été préservée de toute extraction », fuite ou même lecture »

28 mars : « la sécurité des données [des] clients contenus dans les logiciels Harvest a été préservée de toute extraction, fuite ou même lecture ». Il est désormais question d'une « compromission de quelques fichiers internet » ;

1er avril : « la sécurité des données [des] clients contenus dans les logiciels Harvest a été préservée de toute extraction », fuite ou même lecture »

Il faut donc attendre le 11 avril pour qu’Harvest reconnaisse une « compromission de quelques fichiers internes […] publiées par le groupe de hackers » mais parle d'informations « ni sensibles ni personnelles ».

Sans surprise, c’est encore un mensonge.

Étonnamment cette communication arrive juste après que plusieurs personnes (Clement Domingo, Benjamin Charles) aient révélé l’ampleur de la fuite. Ces mêmes personnes qui ont reçu le jour même une mise en demeure des avocats d’Harvest (ici et ici). Comme quoi parfois, ils savent être réactifs

A ce jour, plusieurs gros clients d’Harvest ont effectivement été appelés par le groupe afin de leur dire quelles informations ont fuité. C’est le cas de MAIF, par exemple, mais également de quelques gros cabinets de CGP. Nombre de plus petits cabinets touchés n’ont visiblement pas été contactés, selon des informations recoupées auprès d’au moins 10 d’entre eux.

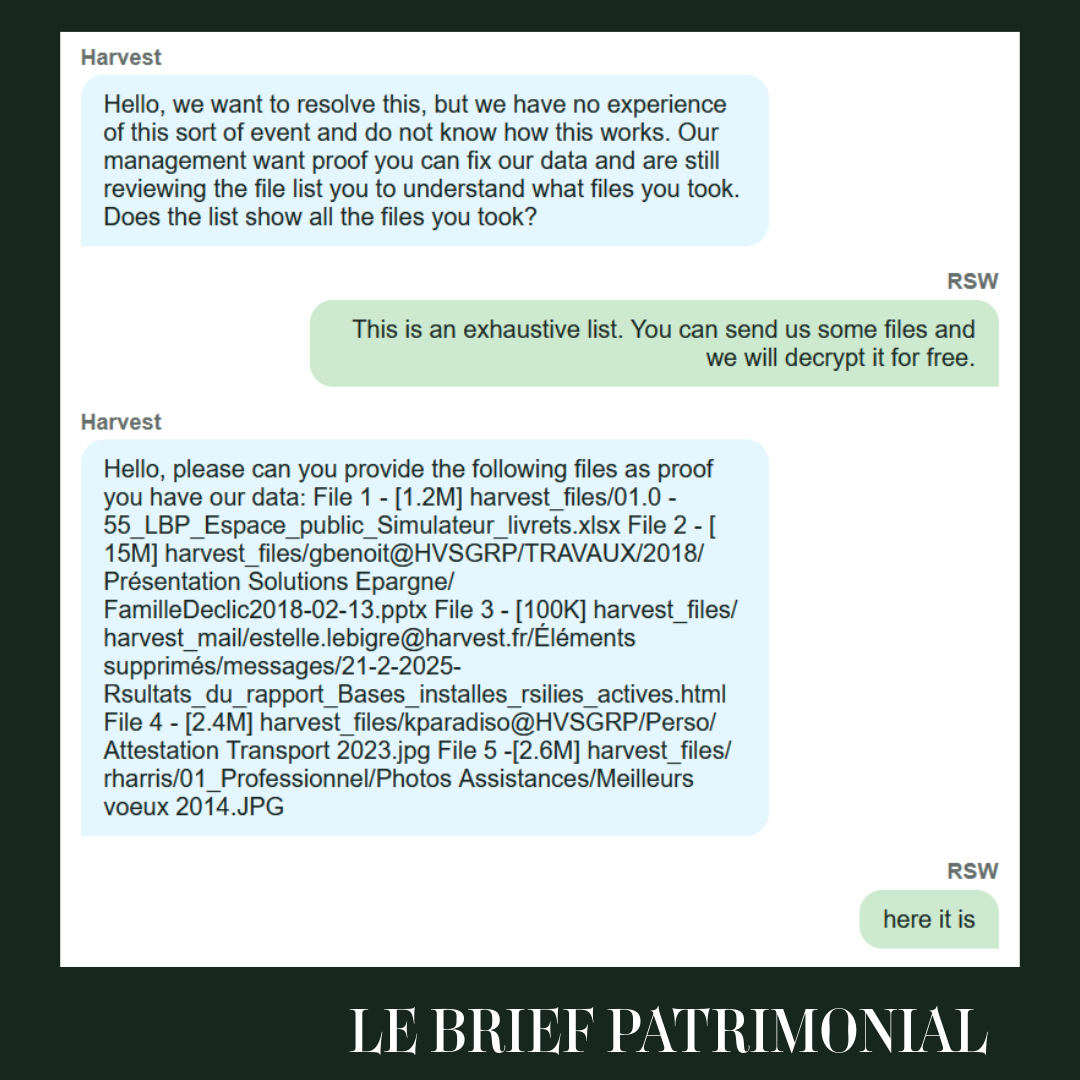

Pourtant, depuis un certain temps, Harvest discutait avec les pirates, et savait donc que non seulement ils étaient en mesurer de leur redonner accès aux données… mais surtout qu’ils les avaient en leur possession, comme le montre cet extrait conversation.

Une attaque évitable

Sans entrer dans les détails à ce stade, l’attaque qui a touché Harvest est liée à une erreur humaine. Une faille grave et connue sur un matériel physique n’a pas été corrigée. Et bien que l’abonnement pour ce matériel ait été résilié, il est resté branché, ce qui a permis aux pirates d’accéder aux données d’Harvest et de déployer un ransomware. C’est-à-dire un programme qui va chiffrer toutes les données et les rendre inaccessibles/inutilisables sans un code donné par les pirates. Dans le cas présent, et comme c’est souvent le cas, les pirates ont aussi copié un certain nombre de données.

Si c’est le 27 février que l’alerte est donnée, l’attaque avait évidemment commencé avant, et a probablement continué encore quelques heures durant la journée, puisque plusieurs fichiers sont datés du courant de la journée du 27 février.

Selon mes informations, il y aurait eu deux axes de récupération des données. Le premier, c’était de pénétrer dans le réseau, puis de copier les informations, tout en les chiffrant. C’est-à-dire que les pirates ont l’intégralité des données, mais qu’Harvest n’y a plus accès. Il semblerait que l’intégralité des postes informatiques n’aient pas été attaqués. Mais il semblerait aussi que certains ont clairement été ciblées, notamment ceux des cadres de l’entreprise.

Dès leur discussion avec les pirates, Harvest savait qu’ils étaient en possession des documents, puisqu’ils avaient envoyé la liste de tous les fichiers. Dès lors, et sans qu’il ne soit encore possible de déterminer à quelle date la confirmation a eu lieu, Harvest savait que des fichiers très sensibles avaient fuité.

Le deuxième axe, ce sont les bases de données d’Harvest, qui elles ne sont pas sur le réseau mais sur des serveurs. Au moins deux d’entre elles, issues de logiciels Harvest, seraient en vente. Selon l’extrait diffusé par les pirates, une pourrait être celle d’O2S, mais il est trop tôt pour confirmer :

Qu’elle est bien complète ;

Que les données sont réelles ;

Qu’il s’agisse effectivement d’O2S ;

Que les vendeurs ont réellement l’intention de la vendre.

La base de données a effectivement été retirée une première fois de la vente, sans qu’il ne soit possible d’en conclure quoi que ce soit à l’instant. Cela dit, il est probable qu’Harvest soit au courant des autres informations qui ont fuité, puisque les pirates ont confirmé que d’autres leaks pourraient avoir lieu.

Par ailleurs, plusieurs tentatives d’attaques ont été repérées par des partenaires et clients, possiblement liées à des mots de passe et accès qui étaient gardés en clair dans les informations dérobées par les pirates.

Le tout pour un problème qui, comme on le verra un autre jour, était en partie identité.

Ce qu’on sait

Cela dit, et même si rien d’autre ne fuitait, on parle quand même de plus d’1To de données. Si Harvest a plusieurs fois affirmé ne pas connaître d’ampleur, elle est pourtant facilement mesurable : 813’581 fichiers dérobés sont d’ores et déjà dans la nature. Non seulement il y a des données sensibles, mais cela montre également une extrême légèreté d’Harvest dans la manipulation des informations en sa possession.

« La question n’est plus de savoir si vous allez vous faire hacker, c’est quand vous allez vous faire hacker » - Sonia Fendler à Gestion de Fortune

Parce qu’effectivement, comme l’a dit l’entreprise, il y a beaucoup d’informations internes, liées aux employés. Cela passe par des dossiers personnels, dans lesquels certains rangeaient des fiches de paie, des RIB, des déclarations de revenus… ou des mots de passe. On retrouve également toutes les opérations confidentielles liées à l’acquisition d’Harvest en août dernier par Montagu et TA (qui doit être bien contenu de son investissement à 495M€), ainsi que des informations financières sur l’entreprise. Mais aussi des dossiers complets de candidats ou de salariés, comportant des cartes d’identité, des passeports ou d’extraits de casier judiciaire.

C’est déjà une infraction en soi. Un employeur peut/doit (selon les cas) demander ces papiers à un salarié afin de vérifier les informations. A plusieurs reprises, la CNIL a considéré “excessive” la conservation de ces pièces. On comprend dans ce genre de cas pourquoi ce n’est pas très sain que ces documents restent en possession de l’employeur.

De même, nombre de documents internes liés à des projets, des clients, des contrats etc. font partie de la fuite. Mais on ne peut évidemment pas reprocher à une entreprise ou des employés de garder sur leurs ordinateurs les fichiers avec lesquels ils travaillent au quotidien. Bien que plusieurs fichiers laissent à penser que des documents aient pu être pris par des employés pour l’extérieur, puisque plusieurs très gros ZIP sont présents. Cela dit, encore une fois, il s’agit de la gestion interne de l’entreprise, d’autant que ces regroupements de fichiers concernant des documents confidentiels et sensibles, mais peu liés aux clients, et pas du tout aux clients finaux.

Là où c’est plus gênant, c’est que plusieurs documents contenus dans les ordinateurs des employés contiennent des informations sensibles.

Extrait d’un fichier de plus de 600’000 lignes d’informations patrimoniales

Ce fichier, par exemple, comporte des informations extrêmement précises, bien que pseudonymisées sur un nombre très important de personnes. Il se trouvait sur plusieurs ordinateurs, et une analyse permet de déterminer que l’extract de la base a été faite à plusieurs reprises durant l’été 2019, via une stagiaire en analyse de données. Cet extract d’O2S a servi à faire une étude avec Deloitte sur le rôle des CGP dans la gestion retraite, et regroupait les données de 1593 sociétés, 733’613 clients pour un encours de 80,75G€.

Mais parfois, les données sont carrément identifiables. C’est le cas d’un fichier qui répertorie les encours, produit par produit, de plus de 100’000 clients d’une plateforme, clairement identifiés, sur un encours dépassant 6,5G€.

Ce même fichier affiche au passage les commissions sur près de 220’000 lignes. Dans d’autres, on peut également retrouver les encours des CGP par gérant.

Encours de plusieurs CGP chez un gérant parisien

Mais on trouve également une liste de 2101 clients CGP avec les noms de leur clients, prospects (agrégés ou non), des informations sur leur utilisation d’O2S et les encours agrégés. Un autre document permet de voir les produits proposés par tous les CGP clients.

Ces mêmes CGP, clients ou prospect dont on retrouve l’intégralité des coordonnées pour plus de 30’000 d’entre eux, avec les produits souscrits pour ceux qui sont déjà clients. Dans un autre fichier, on peut même retrouver les prix pratiqués et l’importance de la société, selon Harvest. De très nombreux fichiers donnent des listes complètes et précises de CGP, avec leur coordonnées, sans la moindre protection.

Mais la liste des clients et des prospects se promenaient aussi sur le réseau, comme cet extract de la base MoneyPitch avec la liste des prospects et clients de très nombreux CGP, jusqu’au 12 février dernier. Près de 87’000 identités.

Certaines informations sont également très précises, puisqu’elles concernent les rapports de CGP avec leurs clients. Ici un fichier avec des dizaines de milliers de notes très précises avec des montants placés, des valorisations de placements ou de résidence, et de situation patrimoniale annotée, comme des héritages en attente ou des ventes en cours.

D’autres documents, comme des extracts de GED permettent de voir clairement des prises de positions (ou de sortie) de certains placements, et des évènements clés de clients finaux. On retrouve également des calendriers, identifiant nominativement des clients, avec des mentions telles que “très intéressée par SCPI de [rendement]”, “objectifs […] diminuer les droits de succession” ou des notions très limite comme “en instance de divorce”, “couple homosexuel” ou “monsieur très malade”.

Plus grave encore, plusieurs bases de données de plus de 70’000 de personnes, avec l’identité, les coordonnées, la profession, la classification MIF, l’identité pour la société (qui sert d’identifiant sur le site), le régime de tutelle, mais également le nom du conseiller, sont présentes dans les données. De quoi monter un parfait phishing. Mais également poser la question sur le traitement des données par cet assureur. Comment est-ce possible que plusieurs centaines de personnes mortes, parfois depuis 25 ans, soient encore présentes dans des bases de données ?

Qu’en retenir ?

D'abord, l'ampleur de la fuite est considérable : plus d'1To de données et 813 581 fichiers dérobés sont déjà dans la nature. Ce n'est pas une simple compromission de quelques fichiers internes comme l'a prétendu Harvest, mais bien une catastrophe massive concernant des données ultra-sensibles.

Ensuite, la gestion de crise déplorable d'Harvest, qui pendant des semaines a minimisé l'incident auprès de ses clients tout en activant en interne des procédures d'urgence. Du "simple incident" évoqué le 27 février aux multiples démentis affirmant qu'aucune donnée n'avait été "extraite, fuitée ou même lue", la communication d'Harvest s'est révélée trompeuse. Ce n'est que face aux révélations publiques que l'entreprise a finalement reconnu, à contrecœur, une partie de la vérité - tout en envoyant des mises en demeure aux lanceurs d'alerte. Tout en affirmant que tous les CGP concernés avaient été averti, alors qu’on sait aujourd’hui que c’est faux.

Cette affaire met en lumière non seulement la vulnérabilité technique (une faille connue sur un matériel physique non corrigée), mais surtout l'incroyable légèreté avec laquelle Harvest a manipulé pendant des années des informations hautement confidentielles. Des extraits de bases de données avec des informations patrimoniales précises, des coordonnées de dizaines de milliers de clients CGP, des notes sur la situation personnelle de particuliers appartenant à des clients, jusqu’à des informations très sensibles… tout cela circulait sans protection adéquate sur leurs réseaux.

Reste maintenant à voir comment cette affaire va évoluer juridiquement, tant du côté des clients lésés que des autorités de régulation. Car cela met en lumière de graves manquements dans la gestion de données sensibles.

Comment agir ?

Le Brief Patrimonial, A Free Lunch et ZeroBullshit travaillent avec un partenaire qui accompagne et finance les litiges financiers, patrimoniaux ou familiaux complexes, au sein d’une structure qui regroupe un pool d’experts, adossée à un groupe au capital de plus de 100M€.

Ce partenaire réfléchit actuellement à une possible action, à laquelle vous pouvez vous associer (sans engagement) :

Ce partenaire peut également étudier d’éventuels litiges pour vous ou vous client, avec une rémunération uniquement au succès.